Tipos de fraude en la contratación remota

El campo de la ciberseguridad nació con la invención de las redes informáticas. Aquellos primeros equipos de seguridad concebían las amenazas desde una perspectiva centrada en la red, y transcurrieron décadas hasta que el modelo de amenazas evolucionó. El primer paso fue abandonar el enfoque estrictamente perimetral para adoptar la monitorización de endpoints. Con la adopción de la nube, la infraestructura se volvió masivamente más distribuida, y comenzamos a implementar arquitecturas de confianza cero. Pero incluso en ese mundo de confianza cero, seguimos dividiendo el universo en "internos" y "externos", y usamos sistemas de registro separados para cada clase de usuario.

Con la rápida llegada de la inteligencia artificial, hemos llegado a un nuevo momento: todos los sistemas están bajo ataque, desde todas las direcciones, todo el tiempo, por todos. Los muros entre la seguridad física, la ciberseguridad, el fraude y la identidad deben caer.

Para enfrentar la nube, abandonamos el perímetro. Para enfrentar la IA, debemos abandonar al Usuario; nuestro modelo de amenazas debe expandirse para abarcar a cada extraño en el mundo, cada uno de los cuales representa un límite potencial de confianza. Una vez que aceptamos ese encuadre, podemos comenzar a ver el fraude en la contratación por lo que realmente es: no un caso marginal, sino el primer exploit escalado de una nueva vulnerabilidad estructural.

Fraude en el reclutamiento vs. fraude en la contratación

El fraude en el reclutamiento y el fraude en la contratación son amenazas relacionadas, pero operan en direcciones opuestas y afectan a víctimas diferentes.

El fraude en el reclutamiento apunta a los solicitantes de empleo, donde los atacantes se hacen pasar por empleadores legítimos para extraer honorarios, recopilar datos personales o llevar a cabo estafas con cheques fraudulentos que pueden dejar a los solicitantes con miles de dólares de deuda antes de que se den cuenta de lo que ha ocurrido. El fraude en la contratación opera en la dirección opuesta: el atacante se hace pasar por un candidato legítimo, consigue empleo y cobra un salario. Puede que realicen el trabajo o no, y sin duda aprovecharán las oportunidades para robar datos también. Si detectan que han sido descubiertos, un ataque de ransomware puede ser su regalo final.

Glosario del fraude en la contratación

El fraude de currículum es la forma más simple de fraude en la contratación, y con la que la mayoría de las organizaciones ya están familiarizadas. El espectro va desde el simple "relleno", pasando por la tergiversación de credenciales, hasta la fabricación de puestos y empresas enteras.

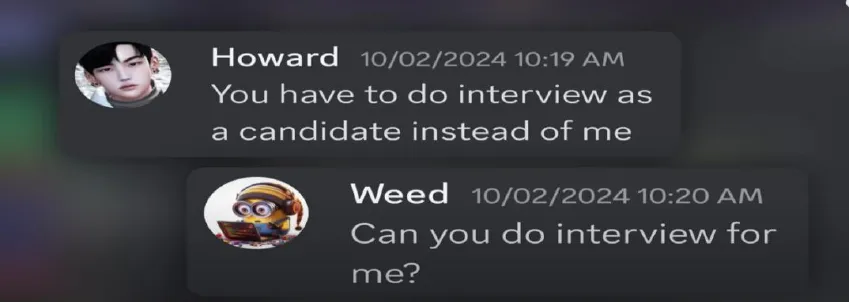

Los candidatos sustitutos implican a un tercero que asiste durante las entrevistas o evaluaciones, de modo que la persona que supera la evaluación no es la persona que se presenta a realizar el trabajo. El resultado es una mala contratación cuyo conjunto de habilidades real nunca fue verificado, generando tiempo desperdiciado, costos de reemplazo y alteraciones operativas, pero sin intención maliciosa obvia, sin exfiltración de datos y sin exposición a sanciones.

El fraude de co-empleo va más lejos: un único trabajador ocupa múltiples puestos a tiempo completo simultáneamente, enrutando entregables a contratistas autónomos en otras jurisdicciones y compartiendo credenciales entre compromisos. El daño es similar al de una mala contratación, pero mucho mayor, e incluye exposición legal por violación de acuerdos de empleo, especialmente en materia de privacidad de datos, riesgos elevados derivados de una mala seguridad informática operativa, y las inevitables interrupciones operativas por productos de trabajo deficientes. El costo aumenta y el daño es más difícil de contener.

El esquema de trabajadores de TI de la DPRK involucra operativos norcoreanos patrocinados por el estado que trabajan en pequeños equipos con un conjunto mixto de habilidades. Estos equipos también suelen incluir colaboradores domésticos conscientes o inconscientes, que pueden estar proporcionando la identidad legal autorizada para el trabajador. Estos ataques son mucho más efectivos que muchas otras formas de fraude en la contratación debido a la especialización de los miembros del equipo: la persona que elabora currículos falsos y solicita el puesto, la persona en la videollamada, la persona o personas que realizan el trabajo, y la persona que recibe el pago son todos miembros diferentes del equipo con competencias específicas. Una colocación exitosa de la DPRK conlleva exposición a sanciones, posible pérdida de datos y costos que pueden alcanzar decenas de millones de dólares.

Tácticas, Técnicas y Procedimientos (TTPs) comunes en el fraude de contratación

Las siguientes TTPs han sido documentadas por el FBI, el DOJ y la comunidad de inteligencia principalmente en el contexto de las operaciones de trabajadores de TI norcoreanos, pero las técnicas en sí mismas no son exclusivas de actores patrocinados por el estado. A medida que las herramientas se han vuelto más baratas y accesibles, el mismo manual ha sido adoptado por estafadores individuales y grupos delictivos organizados en múltiples geografías.

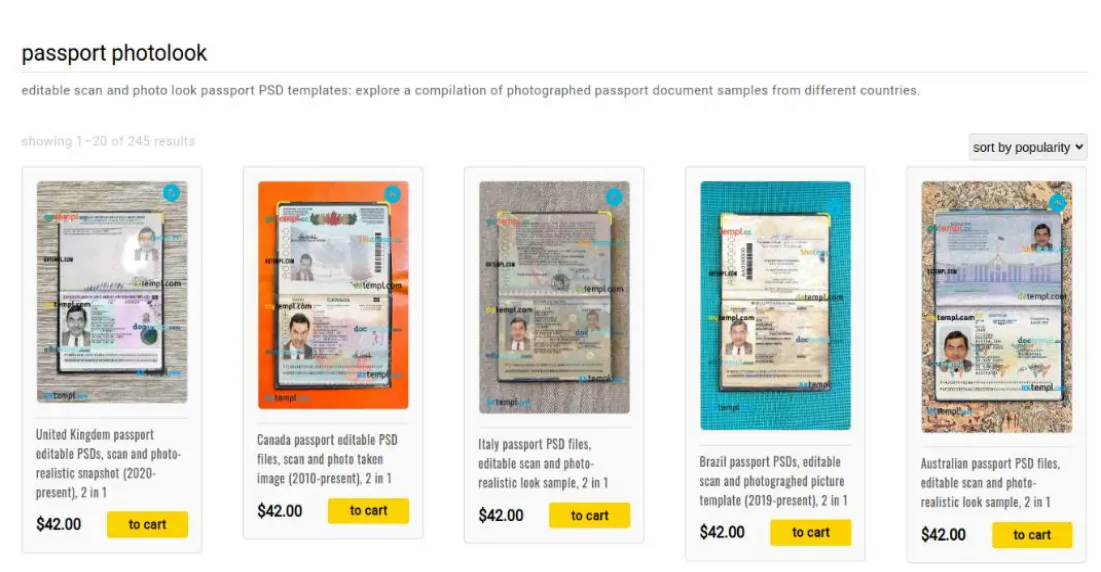

Credenciales híbridas

Las credenciales híbridas implican el uso de un documento de credencial robado o alquilado, como una licencia de conducir, con una fotografía modificada mediante intercambio de rostros. Estas credenciales pueden usarse para ensamblar perfiles de candidatos compuestos: un nombre real de una fuente, un historial laboral fabricado o prestado, certificaciones profesionales genuinas obtenidas por una persona diferente y contenido de portafolio generado por IA. SentinelOne rastreó más de 360 identidades falsas y más de 1.000 solicitudes de empleo vinculadas a operaciones de trabajadores de TI de la DPRK dirigidas a su organización. Las credenciales alteradas pueden presentarse tanto en plataformas de trabajo autónomo como en servicios de pago digital, y pasarán las verificaciones de identidad tradicionales.

Colaboradores domésticos

El colaborador doméstico, frecuentemente denominado "facilitador" en los documentos de cargos del DOJ, es el elemento humano que hace que otras TTPs operativas comunes sean viables. Las credenciales sintéticas, la suplantación de red y las herramientas de deepfake siguen dependiendo de la capacidad de recibir físicamente un portátil, cobrar un cheque, abrir una cuenta bancaria o completar la incorporación presencial y la verificación de identidad.

Los trabajadores de TI norcoreanos buscan nacionales no norcoreanos para que actúen como cabezas nominales de empresas pantalla controladas por el régimen y contratan subcontratistas externos para ocultar la identidad. En casos enjuiciados, los colaboradores domésticos han incluido ciudadanos estadounidenses reclutados a través de ofertas de empleo, personas ya conocidas por la operación y, en algunos casos, individuos que fueron engañados sobre lo que estaban facilitando.

Los facilitadores han sido condenados por roles en actividades claramente delictivas como el robo de identidad, así como por gestionar granjas de portátiles o actuar como contratistas sustitutos en casos donde no eran conscientes de estar involucrados en actividad criminal. La participación de un colaborador doméstico no reduce la exposición legal de las empresas objetivo: contratar a alguien a través de una empresa pantalla o pagar salarios que finalmente se transfieren a una entidad sujeta a sanciones puede constituir una violación de sanciones independientemente de si el empleador sabía lo que estaba ocurriendo.

Granjas de portátiles

Las granjas de portátiles son operaciones de infraestructura física diseñadas para resolver un problema específico: ¿cómo puede un trabajador ubicado físicamente en un país recibir y usar equipos de la empresa que fueron enviados a una dirección en otro país? Un cómplice doméstico acepta la entrega del hardware proporcionado por la empresa, lo conecta a la red y proporciona acceso remoto al trabajador real en el extranjero, quien entonces opera la máquina como si estuviera localmente, con las herramientas de gestión de endpoints, VPN y controles de acceso de la empresa funcionando normalmente desde la perspectiva del empleador.

El DOJ anunció en junio de 2025 una operación nacional contra el fraude de trabajadores de TI norcoreanos, con acciones de cumplimiento en 16 estados que incluyeron registros en 29 granjas de portátiles conocidas o sospechosas. En casos documentados, los operadores individuales de granjas de portátiles gestionaban el acceso para múltiples trabajadores remotos simultáneamente, funcionando como un servicio de infraestructura de alquiler dentro del ecosistema de fraude más amplio.

Suplantación de ubicación

Durante el proceso de solicitud, los candidatos fraudulentos pueden enrutar su tráfico a través de VPN o servidores privados virtuales con sede en EE. UU. para garantizar que las verificaciones de geolocalización por IP devuelvan resultados domésticos. El uso sospechoso de escritorio remoto y el acceso a VPN o VPS deben tratarse como señales de alerta tanto durante el registro de cuentas como durante el empleo activo.

En la capa física, la granja de portátiles aborda el problema que la suplantación de red no puede resolver: un dispositivo emitido por la empresa que arranca y se conecta desde el extranjero generará metadatos de geolocalización inconsistentes con la ubicación declarada del empleado. Al enrutar la actividad a través de una máquina doméstica, la ubicación aparente del dispositivo coincide con su dirección de envío. Para compromisos contractuales con clientes que no proporcionan equipos, algunos operadores usan máquinas virtuales alojadas en la nube en centros de datos de EE. UU.

Deepfakes de video en tiempo real

El fraude en entrevistas de video es la más visible de estas técnicas y ha atraído mayor atención pública. Los modelos de código abierto, especialmente los que utilizan generación basada en avatares, son cada vez más difíciles de distinguir del video real y no pueden detectarse de manera confiable solo con herramientas basadas en IA. Sin embargo, los deepfakes de video en tiempo real rara vez son necesarios; en cambio, los atacantes aprovechan el intercambio de rostros para crear documentos híbridos con su rostro real adjunto a un nombre e identidad robados, lo que les permite asistir a entrevistas sin necesitar ningún deepfake de video en tiempo real.

Nota sobre el alcance: Estas TTPs fueron documentadas en el contexto de las operaciones de generación de ingresos de la DPRK, pero las técnicas no dependen arquitectónicamente del respaldo estatal. La misma combinación de credenciales sintéticas, infraestructura remota e impersonación en tiempo real está disponible para cualquier actor suficientemente motivado. Los casos de la DPRK son útiles porque están bien documentados y procesados judicialmente a escala, y por tanto funcionan como una implementación de referencia de cómo se ve el fraude en la contratación cuando está industrializado.

Evaluación del riesgo en los diferentes tipos de fraude en la contratación

La presencia de fraude de menor sofisticación en una cadena de contratación no es un problema separado del riesgo DPRK. Es evidencia de que las brechas estructurales de las que dependen esos esquemas ya están ampliamente abiertas. Si la brecha es suficientemente amplia para que un candidato sustituto supere una entrevista de video sin ser detectado, es suficientemente amplia para que algo mucho más grave pase por el mismo flujo de trabajo.

Fuentes

¿Quiere ver Polyguard en acción?

Experimente la verificación de identidad en tiempo real para la seguridad de sus comunicaciones.