La era de la IA exige un nuevo proveedor de identidad

La era de la IA exige un nuevo tipo de proveedor de identidad

Para los equipos de adquisición de talento en la mayoría de las organizaciones, su stack de verificación de identidad fue diseñado para resolver un problema de cumplimiento, no de seguridad: las verificaciones de antecedentes respondían si alguien había cometido un delito y tenía permiso para trabajar. La autenticación multifactor era una solución de TI para asegurar el acceso de los empleados una vez completada la contratación, y la tecnología de señales de fraude solo se usaba para marcar anomalías en el uso del producto, no en los flujos de trabajo de reclutamiento. Cada una de estas herramientas era coherente dentro de su ámbito original, y cada una fue diseñada para un modelo de amenazas que la suplantación impulsada por IA ha vuelto obsoleto.

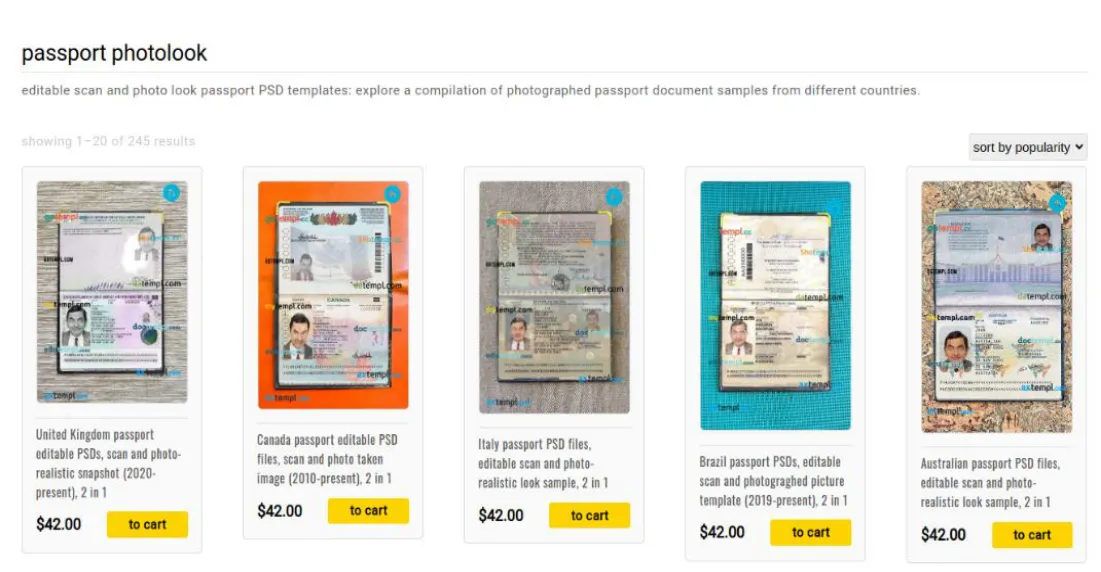

Lo que ha cambiado no es incremental; como hemos discutido anteriormente, la economía del fraude documental ha colapsado, con un documento de identidad con intercambio de rostro convincente que ahora cuesta $15 y no requiere habilidades especializadas. Con la democratización de las herramientas de phishing, atacantes individuales y redes patrocinadas por estados despliegan estas técnicas contra los flujos de contratación remota en todas las industrias. Los controles que las organizaciones heredaron no fueron construidos para la era de la IA, y los proveedores que venden esos controles no pueden admitirlo.

Por qué los proveedores legados no pueden hacer la transición

El mundo anterior organizaba la identidad en dos dominios separados, cada uno propiedad de una categoría diferente de proveedor, y ninguna categoría está posicionada para cerrar la brecha que ahora existe entre ellas. Los proveedores de IDV legados fueron construidos para extraños y diseñados en torno al cumplimiento: verifican la identidad una vez, por un momento, contra una base de datos. Los proveedores de Plataformas de Identidad fueron construidos para personas internas y diseñados en torno al aprovisionamiento: gobiernan el acceso para empleados conocidos que operan en dispositivos gestionados. El problema que crea la suplantación en la era de la IA cae entre esos dos dominios, requiriendo algo que ningún proveedor fue diseñado para proporcionar, a saber, la capacidad de vincular identidad verificada, ubicación física confirmada y continuidad operativa continua a una única persona, a través de un flujo de trabajo que abarca tanto extraños como empleados.

Los proveedores de IDV legados construyeron su valor en torno a búsquedas en bases de datos: verificar que existe un número de documento, que un nombre coincide, que un registro está limpio. Esa arquitectura tiene un defecto crítico: las bases de datos del DMV no exponen imágenes faciales a través de sus API, lo que significa que un documento de identidad con intercambio de rostro usando datos reales subyacentes pasa todas las verificaciones. El documento es legítimo; el rostro en él no lo es. Los proveedores de IDV no pueden reconocer este fallo públicamente sin socavar el producto que venden.

El dominio de los proveedores de Plataformas de Identidad comienza después de la contratación, donde los empleados son conocidos, los dispositivos están gestionados y el acceso se gobierna a través de flujos de trabajo de invitación y aprovisionamiento. Extender ese modelo a candidatos no verificados, extraños que presentan hardware desconocido desde ubicaciones desconocidas, requeriría abandonar los supuestos arquitectónicos sobre los que se construyen sus productos; el modelo de "invitación y incorporación requerida" no es una característica eliminable sino el fundamento del funcionamiento de estos sistemas.

Los proveedores de detección de fraude ocupan una tercera categoría igualmente inadecuada. Estas herramientas están calibradas para identificar cambios de comportamiento, específicamente el momento en que un usuario de confianza hace algo anómalo, pero el engaño está completamente en marcha antes del día uno y nunca cambia, lo que significa que la detección de anomalías de comportamiento falla por completo ante un actor de amenazas cuyo incentivo financiero principal es permanecer invisible.

Lo que la nueva era realmente requiere

Cerrar la brecha requiere una base arquitectónica diferente, construida en torno a tres capacidades que ninguna de las categorías existentes fue diseñada para proporcionar.

La primera es experiencia genuina en ubicación. Las direcciones autodeclaradas y las señales basadas en IP no son afirmaciones de garantía sino campos de formulario. Las granjas de portátiles pueden presentar dispositivos en cualquier jurisdicción, y las operaciones de la DPRK usan exactamente esta infraestructura para mantener a sus trabajadores sin rastrear. Lo que transforma la ubicación en un control significativo es la fusión con prueba de presencia física, confirmando que el candidato estaba co-ubicado con el dispositivo en el momento de la verificación, una capacidad que solo se volvió comercialmente viable con el acotamiento de distancia óptica en teléfonos inteligentes ordinarios.

La segunda son las raíces de confianza de hardware. La verificación basada en navegador, ya sea en móvil o escritorio, no puede producir el nivel de garantía que los ataques actuales requieren, porque el entorno del navegador en sí mismo no está verificado. La verificación construida sobre atestación de hardware confirma que el dispositivo no ha sido manipulado y que el operador está físicamente presente, produciendo una afirmación que una sesión de navegador no puede replicar.

La tercera es la operación continua en tiempo real sin re-incorporación. Como hemos cubierto anteriormente, cada transferencia de sistema en una cadena de contratación es un límite de confianza donde las afirmaciones previas son aceptadas por convención, no por validación, y las prácticas actuales de contratación tratan la identidad como un evento de acreditación único, verificado en la incorporación y luego asumido como válido indefinidamente, cuando la relación laboral en sí es donde operan estos esquemas. Las señales de advertencia de que un proveedor no está construido para esta era son específicas: verificación que se ejecuta en un navegador, verificaciones medidas en minutos u horas, pruebas de ubicación derivadas de direcciones IP, y un proceso que debe reiniciarse desde cero para cada nuevo compromiso. Estas no son limitaciones menores sino decisiones de diseño que eran apropiadas para el problema de cumplimiento para el que se construyeron las herramientas, y estructuralmente inadecuadas para el problema de suplantación al que ahora se enfrentan las organizaciones.

Polyguard fue construido en torno a la experiencia en ubicación, las raíces de confianza de hardware y la verificación continua en tiempo real, las tres capacidades que los proveedores legados no pueden agregar sin reconstruir desde cero.\

Preguntas frecuentes

¿Por qué mi proveedor de identidad legado no puede lidiar con la IA? Los productos de IDV legados fueron diseñados para un mundo donde crear un documento de identidad falso convincente requería experiencia y equipos físicos. La IA ha hecho que el fraude documental de alta calidad sea barato e instantáneo, y la arquitectura de coincidencia de bases de datos que sustenta a la mayoría de los proveedores de identidad nunca fue diseñada para detectarlo. Actualizar su lógica de detección no soluciona una inadecuación estructural entre la herramienta y la amenaza.

¿Qué hace que la IA sea tan difícil para los proveedores legados? El fraude de contratación impulsado por IA separa la identidad, la ubicación y las habilidades entre diferentes personas, por lo que ninguna verificación única capta el panorama completo. Los proveedores legados fueron cada uno construido para verificar solo una de esas cosas de forma aislada, que es exactamente la brecha que estos ataques están diseñados para explotar. Resolverlo requiere vincular los tres a una persona confirmada, algo que la arquitectura de ningún proveedor legado fue construida para hacer.

¿Debo esperar a que mi proveedor existente se actualice a la IA? La exposición financiera de una sola contratación fraudulenta en una empresa de tamaño medio puede alcanzar decenas de millones de dólares antes de incluir los litigios. Más allá del costo, los proveedores legados tienen un incentivo comercial para minimizar la visibilidad de sus limitaciones, lo que hace que una renovación arquitectónica significativa sea poco probable. Esperar es en sí mismo una decisión de riesgo, no una neutral.

La IA ha creado nuevos problemas de fraude en la contratación. ¿Podrá mi proveedor actual resolverlos? La mayoría de los proveedores actuales pueden decirle si un documento es real. No pueden decirle si la persona que lo presenta está físicamente presente, si esa misma persona se presenta a realizar el trabajo, o si su ubicación es la que afirman. Esas son las preguntas que importan ahora, y requieren herramientas diseñadas específicamente en lugar de actualizaciones incrementales a productos de la era del cumplimiento.

La IA ha cambiado el juego de la contratación. ¿Tiene el equipo adecuado para ganarlo? Ganar requiere verificar identidad, ubicación y continuidad del operador juntas, no por separado. Cualquier proveedor que verifique una a la vez, se base en direcciones IP para la ubicación, o trate la incorporación como la última palabra sobre la identidad está operando con un manual que los esquemas de suplantación organizada fueron diseñados específicamente para superar.

Los deepfakes han reescrito el guion de la contratación. ¿Está al día? La detección de vivacidad confirma que una persona real está frente a la cámara. No confirma que el documento que está sosteniendo es genuino ni que su ubicación es la que afirma. Cuando el documento ha sido alterado para mostrar el rostro real del atacante, la detección de vivacidad pasa limpiamente, y el ataque tiene éxito sin que un solo video deepfake forme parte del proceso.

¿Quiere ver Polyguard en acción?

Experimente la verificación de identidad en tiempo real para la seguridad de sus comunicaciones.