रिमोट हायरिंग में धोखाधड़ी के प्रकार

साइबर सुरक्षा का क्षेत्र कंप्यूटर नेटवर्किंग के आविष्कार के साथ शुरू हुआ। उन शुरुआती सुरक्षा दलों ने खतरों को नेटवर्क-केंद्रित दृष्टिकोण से देखा, और खतरे के मॉडल को विकसित होने में दशकों लग गए। पहला कदम था — एक सख्त परिधि-केंद्रित दृष्टिकोण से एंडपॉइंट मॉनिटरिंग की ओर जाना। क्लाउड को अपनाने के साथ, बुनियादी ढाँचा बहुत अधिक वितरित हो गया, और हमने zero-trust आर्किटेक्चर अपनाना शुरू किया। लेकिन zero-trust की दुनिया में भी, हम अभी भी ब्रह्मांड को "अंदरूनी" और "बाहरी" में विभाजित करते हैं, और हम प्रत्येक वर्ग के उपयोगकर्ता के लिए अलग-अलग सिस्टम ऑफ रिकॉर्ड का उपयोग करते हैं।

AI के तेज़ी से आने के साथ, हम एक नए मोड़ पर पहुँचे हैं: हर सिस्टम पर हमला हो रहा है — हर दिशा से, हर समय, हर किसी द्वारा। भौतिक सुरक्षा, साइबर सुरक्षा, धोखाधड़ी और पहचान के बीच की दीवारें गिरनी चाहिए।

Cloud से निपटने के लिए, हमने परिधि छोड़ी। AI से निपटने के लिए, हमें उपयोगकर्ता को छोड़ना होगा; हमारे खतरे के मॉडल का विस्तार दुनिया के हर अजनबी को शामिल करने के लिए होना चाहिए, जिनमें से प्रत्येक एक संभावित विश्वास सीमा है। एक बार जब हम उस ढाँचे को स्वीकार कर लेते हैं, तो हम हायरिंग धोखाधड़ी को वास्तव में वैसा देखना शुरू कर सकते हैं जैसा वह है: एक किनारे का मामला नहीं, बल्कि एक नई संरचनात्मक भेद्यता का पहला व्यापक दोहन।

भर्ती धोखाधड़ी बनाम हायरिंग धोखाधड़ी

भर्ती धोखाधड़ी और हायरिंग धोखाधड़ी संबंधित खतरे हैं, लेकिन वे विपरीत दिशाओं में काम करते हैं और अलग-अलग पीड़ितों को प्रभावित करते हैं।

भर्ती धोखाधड़ी नौकरी चाहने वालों को निशाना बनाती है, जहाँ हमलावर वैध नियोक्ताओं के रूप में प्रस्तुत होते हैं — फीस वसूलने, व्यक्तिगत डेटा एकत्र करने, या नकली चेक घोटाले करने के लिए जो आवेदकों को हजारों डॉलर का नुकसान पहुँचा सकते हैं, इससे पहले कि उन्हें समझ आए क्या हो रहा है। हायरिंग धोखाधड़ी विपरीत दिशा में चलती है: हमलावर एक वैध उम्मीदवार के रूप में प्रस्तुत होता है, रोजगार पाता है, और वेतन लेता है। वे वास्तव में काम कर भी सकते हैं या नहीं भी, लेकिन वे निश्चित रूप से डेटा चुराने के अवसरों का फायदा उठाएंगे। यदि उन्हें लगे कि वे पकड़े जा रहे हैं, तो ransomware हमला उनका अंतिम "उपहार" हो सकता है।

हायरिंग धोखाधड़ी का शब्दकोश

रेज़्यूमे धोखाधड़ी हायरिंग धोखाधड़ी का सबसे सरल रूप है, और यह अधिकांश संगठनों के लिए पहले से परिचित है। इसका दायरा साधारण "पैडिंग" से लेकर, क्रेडेंशियल गलतबयानी से, पूरी भूमिकाओं और कंपनियों की गढ़ावट तक फैला है।

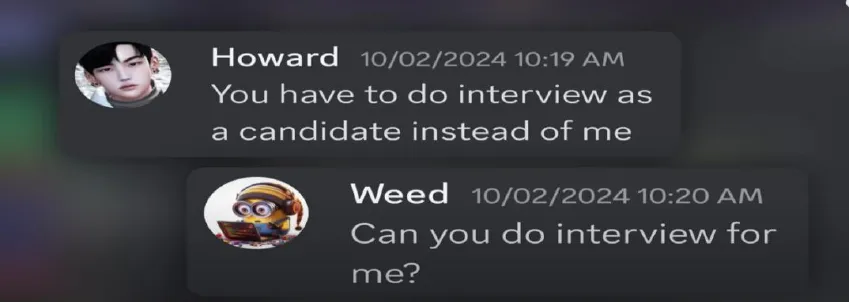

प्रॉक्सी उम्मीदवार में एक तीसरा पक्ष शामिल होता है जो साक्षात्कार या मूल्यांकन के दौरान सहायता करता है, ताकि मूल्यांकन पास करने वाला व्यक्ति वह न हो जो काम करने आता है। परिणाम एक खराब भर्ती होती है जिसकी वास्तविक कुशलता कभी सत्यापित नहीं हुई — बर्बाद समय, प्रतिस्थापन लागत, और परिचालन व्यवधान उत्पन्न होता है — लेकिन इसमें कोई स्पष्ट दुर्भावनापूर्ण इरादा, डेटा निष्कर्षण, या प्रतिबंध-जोखिम नहीं होता।

सह-रोजगार धोखाधड़ी आगे बढ़ती है: एक कर्मचारी एक साथ कई पूर्णकालिक पदों पर काम करता है, अन्य क्षेत्रों में फ्रीलांस ठेकेदारों को काम सौंपता है और विभिन्न संलग्नताओं में क्रेडेंशियल साझा करता है। नुकसान एक खराब भर्ती से मिलता-जुलता है, लेकिन बहुत व्यापक है — जिसमें रोजगार समझौतों के उल्लंघन से कानूनी जोखिम, डेटा गोपनीयता के आसपास, खराब IT सुरक्षा से बढ़े खतरे, और खराब काम से अपरिहार्य परिचालन टूटन शामिल है।

DPRK IT कर्मचारी योजना में राज्य-प्रायोजित उत्तर कोरियाई ऑपरेटिव शामिल होते हैं जो मिश्रित कौशल सेट के साथ छोटी टीमों में काम करते हैं। इन टीमों में आमतौर पर जानकार या अनजान घरेलू सहयोगी भी शामिल होते हैं, जो कार्यकर्ता के लिए अधिकृत कानूनी पहचान प्रदान कर रहे हैं। ये हमले हायरिंग धोखाधड़ी के कई अन्य रूपों की तुलना में बहुत अधिक प्रभावी होते हैं क्योंकि टीम के सदस्यों की विशेषज्ञता होती है: झूठे रेज़्यूमे बनाने और पद के लिए आवेदन करने वाला व्यक्ति, वीडियो कॉल पर रहने वाला व्यक्ति, काम करने वाला व्यक्ति, और भुगतान प्राप्त करने वाला व्यक्ति — ये सभी टीम के अलग-अलग सदस्य होते हैं जिनकी विशिष्ट दक्षताएँ होती हैं। एक सफल DPRK नियुक्ति में प्रतिबंध-जोखिम, संभावित डेटा हानि, और लागत जो करोड़ों डॉलर तक पहुँच सकती है शामिल है।

हायरिंग धोखाधड़ी में सामान्य रणनीतियाँ, तकनीकें और प्रक्रियाएँ (TTPs)

निम्नलिखित TTPs को FBI, DOJ, और खुफिया समुदाय द्वारा मुख्य रूप से उत्तर कोरियाई IT कर्मचारी ऑपरेशन के संदर्भ में दस्तावेज़ीकृत किया गया है, लेकिन तकनीकें स्वयं राज्य-प्रायोजित अभिनेताओं तक सीमित नहीं हैं। जैसे-जैसे उपकरण सस्ते और अधिक सुलभ हो गए हैं, वही तरीके व्यक्तिगत धोखेबाजों और कई भौगोलिक क्षेत्रों में संगठित आपराधिक समूहों द्वारा अपनाए गए हैं।

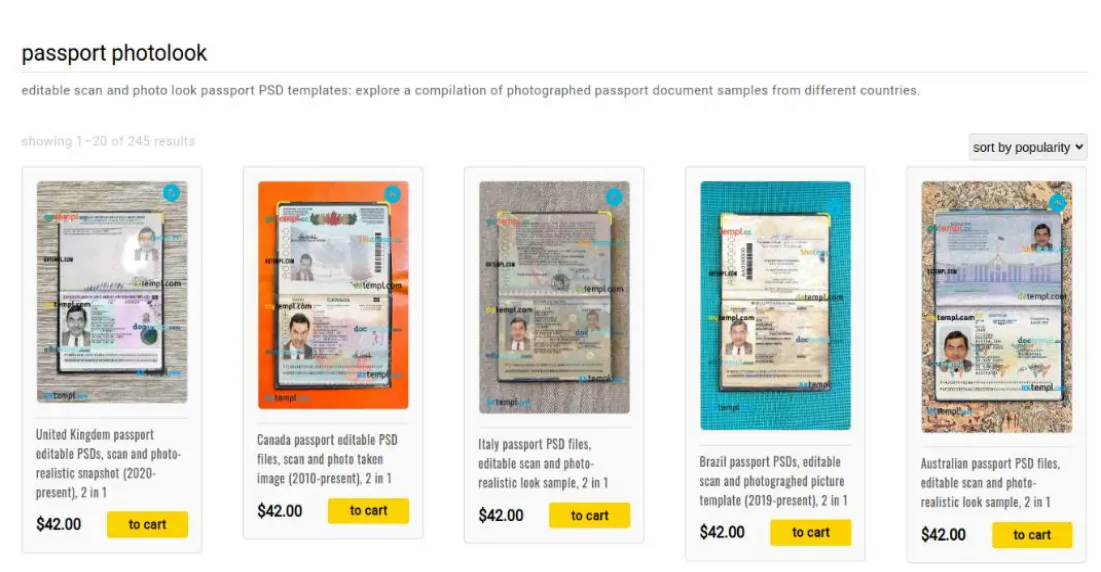

हाइब्रिड क्रेडेंशियल

हाइब्रिड क्रेडेंशियल में चोरी या किराए पर लिए गए दस्तावेज़ का उपयोग शामिल है — जैसे कि ड्राइवर लाइसेंस — जिस पर फेसस्वैप किया गया फोटो लगा होता है। इन क्रेडेंशियल्स का उपयोग मिश्रित उम्मीदवार प्रोफाइल बनाने के लिए किया जा सकता है: एक स्रोत से वास्तविक नाम, गढ़ा या उधार लिया गया रोजगार इतिहास, किसी अन्य व्यक्ति द्वारा अर्जित वास्तविक व्यावसायिक प्रमाणपत्र, और AI-निर्मित पोर्टफोलियो सामग्री। SentinelOne ने 360 से अधिक नकली व्यक्तित्व और 1,000 से अधिक नौकरी आवेदनों को ट्रैक किया जो केवल उनके संगठन को लक्षित करने वाले DPRK IT कर्मचारी ऑपरेशन से जुड़े थे। परिवर्तित क्रेडेंशियल फ्रीलांस कार्य प्लेटफार्मों और डिजिटल भुगतान सेवाओं दोनों को प्रस्तुत किए जा सकते हैं, और पारंपरिक पहचान सत्यापन जाँच से गुज़र जाएंगे।

घरेलू सहयोगी

घरेलू सहयोगी, जिसे अक्सर DOJ आरोप दस्तावेजों में "सुविधाकर्ता" कहा जाता है, वह मानवीय तत्व है जो अन्य सामान्य TTPs को परिचालन रूप से व्यवहार्य बनाता है। सिंथेटिक क्रेडेंशियल, नेटवर्क स्पूफिंग, और डीपफेक टूलिंग — ये सभी अभी भी भौतिक रूप से लैपटॉप प्राप्त करने, चेक नकद करने, बैंक खाता खोलने, या व्यक्तिगत रूप से ऑनबोर्डिंग और पहचान सत्यापन पूरा करने की क्षमता पर निर्भर करते हैं।

उत्तर कोरियाई IT कर्मचारी गैर-उत्तर कोरियाई नागरिकों को शासन-नियंत्रित फ्रंट कंपनियों के नाममात्र प्रमुखों के रूप में सेवा करने के लिए खोजते हैं और पहचान को अस्पष्ट करने के लिए तृतीय-पक्ष उपठेकेदारों को काम पर रखते हैं। मुकदमा चलाए गए मामलों में, घरेलू सहयोगियों में नौकरी पोस्टिंग के माध्यम से भर्ती किए गए अमेरिकी नागरिक, ऑपरेशन के लिए पहले से जाने जाने वाले लोग, और कुछ मामलों में ऐसे व्यक्ति शामिल थे जिन्हें खुद इस बारे में धोखा दिया गया था कि वे क्या सुविधा प्रदान कर रहे हैं।

सुविधाकर्ताओं को पहचान चोरी जैसी स्पष्ट आपराधिक गतिविधियों में भूमिकाओं के लिए दोषी ठहराया गया है, साथ ही लैपटॉप फार्म चलाने या प्रॉक्सी ठेकेदारों के रूप में कार्य करने के लिए भी — उन मामलों में भी जहाँ उन्हें पता नहीं था कि वे आपराधिक गतिविधि में शामिल हैं। घरेलू सहयोगी की संलिप्तता लक्षित कंपनियों के कानूनी जोखिम को कम नहीं करती: किसी फ्रंट कंपनी के माध्यम से किसी को काम पर रखना या ऐसी मजदूरी का भुगतान करना जो अंततः एक प्रतिबंधित संस्था को हस्तांतरित हो जाती है, प्रतिबंध उल्लंघन का गठन कर सकता है — चाहे नियोक्ता को पता था या नहीं।

लैपटॉप फार्म

लैपटॉप फार्म भौतिक बुनियादी ढाँचे के ऑपरेशन हैं जो एक विशिष्ट समस्या को हल करने के लिए डिज़ाइन किए गए हैं: एक कर्मचारी जो शारीरिक रूप से एक देश में स्थित है, वह कंपनी के उपकरण कैसे प्राप्त और उपयोग करे जो दूसरे देश के पते पर भेजे गए हों? एक घरेलू साथी कंपनी द्वारा जारी हार्डवेयर की डिलीवरी स्वीकार करता है, उसे नेटवर्क से जोड़ता है, और विदेश में वास्तविक कर्मचारी को रिमोट एक्सेस प्रदान करता है, जो तब मशीन को ऐसे संचालित करता है जैसे वे स्थानीय हों।

DOJ ने जून 2025 में उत्तर कोरियाई IT कर्मचारी धोखाधड़ी पर राष्ट्रव्यापी कार्रवाई की घोषणा की, जिसमें 16 राज्यों में प्रवर्तन कार्रवाइयाँ शामिल थीं जिनमें 29 ज्ञात या संदिग्ध लैपटॉप फार्मों की तलाशी शामिल थी।

स्थान स्पूफिंग

आवेदन प्रक्रिया के दौरान, धोखाधड़ी करने वाले उम्मीदवार US-आधारित VPN या virtual private servers के माध्यम से अपना ट्रैफ़िक रूट कर सकते हैं ताकि IP जियोलोकेशन जाँच घरेलू परिणाम दिखाए। संदिग्ध रिमोट डेस्कटॉप उपयोग और VPN या VPS एक्सेस को खाता पंजीकरण और सक्रिय रोजगार दोनों के दौरान लाल झंडे के रूप में माना जाना चाहिए।

भौतिक परत पर, लैपटॉप फार्म उस समस्या को हल करता है जो नेटवर्क स्पूफिंग नहीं कर सकती: एक कंपनी-जारी डिवाइस जो विदेश से बूट और कनेक्ट होती है, कर्मचारी के बताए गए स्थान से असंगत जियोलोकेशन मेटाडेटा उत्पन्न करेगी।

रियल-टाइम वीडियो डीपफेक

वीडियो साक्षात्कार धोखाधड़ी इन तकनीकों में सबसे अधिक दृश्यमान है और इसने सबसे अधिक सार्वजनिक ध्यान आकर्षित किया है। ओपन-सोर्स मॉडल, विशेष रूप से अवतार-आधारित जनरेशन का उपयोग करने वाले, वास्तविक वीडियो से अलग करना तेजी से कठिन होता जा रहा है और केवल AI-आधारित टूल से विश्वसनीय रूप से पता नहीं लगाया जा सकता। हालाँकि, रियल-टाइम वीडियो डीपफेक शायद ही कभी आवश्यक होते हैं; इसके बजाय, हमलावर फेसस्वैपिंग का फायदा उठाकर हाइब्रिड दस्तावेज बनाते हैं जिन पर उनका असली चेहरा एक चोरी के नाम और पहचान से जुड़ा होता है।

दायरे पर नोट: ये TTPs DPRK राजस्व सृजन ऑपरेशन के संदर्भ में दस्तावेज़ीकृत किए गए थे, लेकिन तकनीकें संरचनात्मक रूप से राज्य समर्थन पर निर्भर नहीं हैं। सिंथेटिक क्रेडेंशियल, रिमोट बुनियादी ढाँचे, और रियल-टाइम प्रतिरूपण का वही संयोजन किसी भी पर्याप्त रूप से प्रेरित अभिनेता के लिए उपलब्ध है।

विभिन्न प्रकार की हायरिंग धोखाधड़ी में जोखिम का आकलन

हायरिंग पाइपलाइन में कम-परिष्कृत धोखाधड़ी की उपस्थिति DPRK जोखिम से अलग समस्या नहीं है। यह इस बात का प्रमाण है कि उन योजनाओं पर निर्भर संरचनात्मक अंतराल पहले से ही पूरी तरह खुले हैं। यदि अंतर एक प्रॉक्सी उम्मीदवार को अनजान वीडियो साक्षात्कार पार करने के लिए पर्याप्त रूप से चौड़ा है, तो यह उसी वर्कफ़्लो से कुछ बहुत अधिक गंभीर को पार करने के लिए पर्याप्त रूप से चौड़ा है।

स्रोत

Polyguard को क्रियान्वित देखना चाहते हैं?

अपनी संचार सुरक्षा के लिए रीयल-टाइम पहचान सत्यापन का अनुभव करें।