El problema de vinculación en la contratación remota

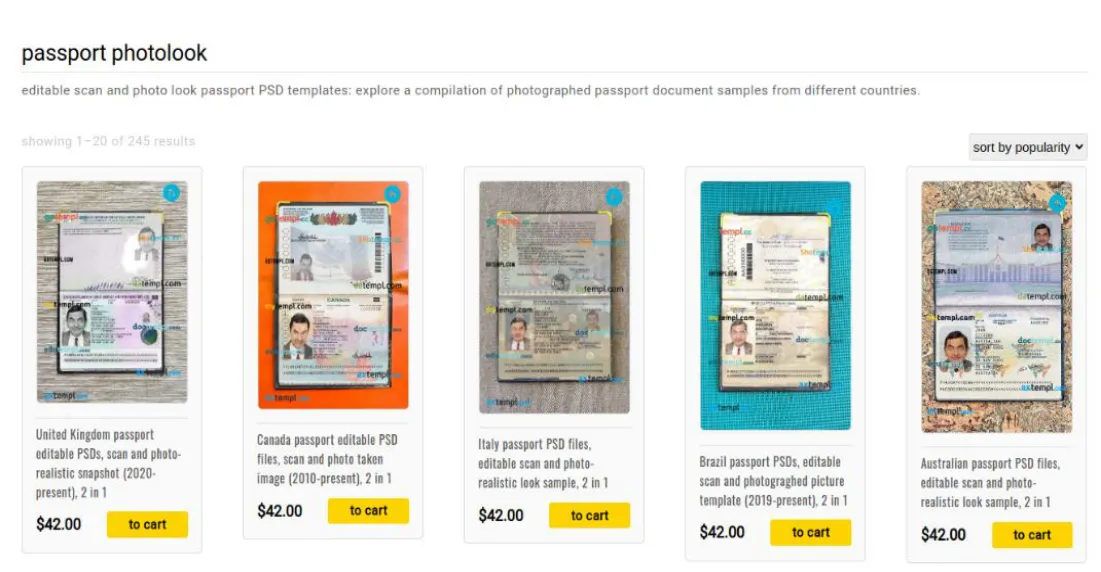

El proceso de verificación de identidad en la contratación fue diseñado originalmente para responder dos preguntas concretas: ¿ha cometido esta persona un delito y tiene permiso legal para trabajar aquí? El formulario I-9 refleja ese propósito con precisión. Su función principal es establecer la relación de impuesto sobre la renta entre empleador y trabajador. Las verificaciones de antecedentes penales se generalizaron más tarde, y ninguna fue diseñada pensando en cadenas de contratación multi-sistema, porque esas cadenas aún no existían. Cuando la contratación se realizaba en oficinas físicas, la verificación de identidad era en gran medida un paso de cumplimiento. La contratación remota para puestos remotos introdujo un tipo diferente de riesgo, y el problema se amplió aún más una vez que las herramientas de IA hicieron que la suplantación fuera más fácil.

Lo que existe ahora es un flujo de trabajo de contratación que típicamente abarca seis o más sistemas independientes: un ATS, un proveedor de verificación de antecedentes, una plataforma de evaluación de habilidades, una herramienta de entrevistas de video, un HRIS y un IdP. Cada uno opera dentro de su propio ámbito de confianza, cumpliendo su propia especificación. Ningún sistema en esa cadena es responsable de lo que ocurre en las transferencias entre ellos. Esa brecha no es un problema de configuración; es arquitectónica. Sin una herramienta específica, se convierte en un problema humano, pero no uno que ningún equipo de Adquisición de Talento pueda resolver de manera realista mediante verificaciones manuales.

Por qué esto importa ahora

El rápido aumento del fraude de suplantación hizo que la pregunta "¿es este candidato quien dice ser?" tuviera consecuencias, y luego las campañas de trabajadores de TI de la DPRK hicieron esto visible a escala. Como se detalla en nuestro análisis de cómo operan estos esquemas, la persona en la videollamada, la persona que realiza el trabajo y la persona que recibe el pago pueden ser tres personas diferentes. Entonces, aunque cada paso en la cadena de contratación se superó de forma independiente, con cada sistema completando su verificación asignada, nadie confirmó que el mismo individuo permaneciera presente durante todo el proceso.

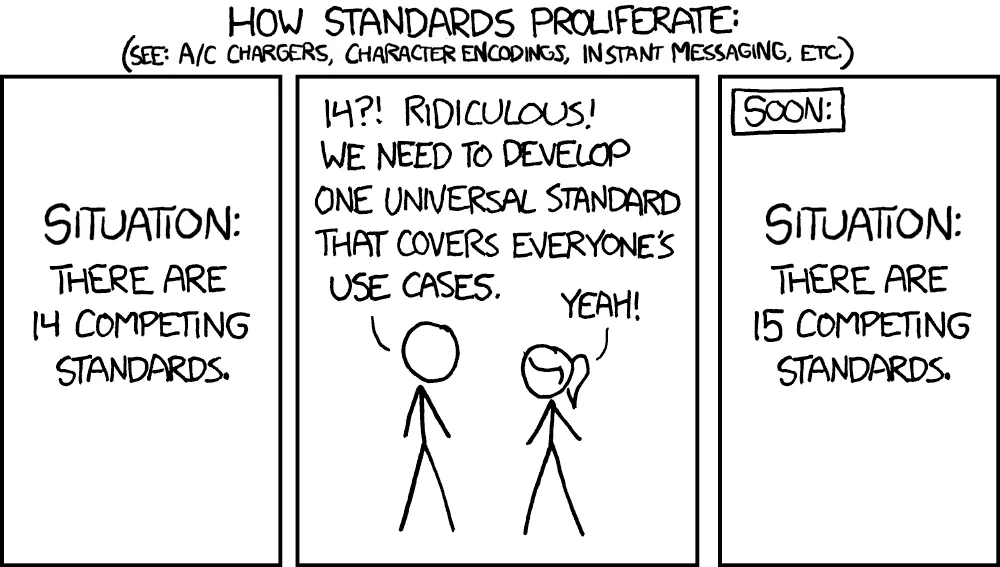

¿No es para eso para lo que fueron construidos los marcos de trabajo?

Los marcos de trabajo a los que la mayoría de las organizaciones hacen referencia cuando piensan en la garantía de identidad (NIST SP 800-63, orientación de FATF, FINTRAC) fueron diseñados para un problema diferente. NIST SP 800-63 separa la comprobación de identidad de la autenticación y delimita los niveles de garantía a partes que dependen individualmente operando dentro de sesiones o transacciones definidas. FATF y FINTRAC definen obligaciones de identidad, verificación de dirección y monitoreo dentro de contextos institucionales regulados. Estos marcos son coherentes y bien construidos para lo que fueron diseñados: una institución verificando a un sujeto, una vez.

Las cadenas de contratación involucran múltiples partes originadoras y partes que dependen en secuencia: desde el ATS hasta la plataforma de Evaluación de Habilidades, pasando por la entrevista en video hasta la plataforma de verificación de antecedentes, a través de la incorporación y finalmente al HRIS. Ningún estándar define cómo la garantía establecida por uno se traslada al siguiente. La modularidad que hace que cada sistema sea auditado de forma independiente es precisamente lo que impide que la cadena produzca una afirmación de sujeto unificada.

Dónde se rompe la cadena

La consecuencia práctica es esta: cada transferencia de sistema representa un límite de confianza donde las afirmaciones previas son aceptadas por convención, no por validación. Una evaluación de habilidades no tiene mecanismo para confirmar que quien realizó la prueba es el mismo sujeto que el proveedor de antecedentes evaluó. El HRIS aprovisiona el acceso al completar el flujo de trabajo, heredando cada afirmación previa sin re-validar ninguna de ellas. El resultado es un rastro de auditoría conforme adjunto a un sujeto no confirmado.

Las empresas naturalmente piensan en su Plataforma de Identidad como el sistema que contiene a sus empleados. Ese encuadre es preciso para la gestión de acceso posterior a la contratación. También significa que los candidatos quedan completamente fuera del dominio del equipo de identidad hasta después de ser contratados, dejando al resto de la organización vulnerable precisamente cuando el riesgo de suplantación es mayor. En la práctica, la única afirmación vinculante que conecta a un candidato a lo largo de toda la cadena es típicamente su nombre. En cada paso del flujo de contratación, alguien afirma ser una persona específica, y la cadena confía en esa afirmación. En una entrevista presencial, establecer esa afirmación exige una verificación física de identificación en recepción. Pero en una videollamada, no cuesta nada. Su cadena opera bajo confianza pura.

"Los aficionados hackean sistemas, los profesionales hackean personas." - Bruce Schneier

La solución de ubicación

La ubicación real, cuando se aplica correctamente, aborda este problema de una manera específica. En la mayoría de las cadenas de contratación, la ubicación se captura como un campo de formulario simple en lugar de una afirmación de garantía estandarizada con un nivel de confianza asociado. Una dirección autodeclarada no es la misma categoría de afirmación que una ubicación verificada. Y la ubicación ha sido tradicionalmente una señal de garantía débil, ya que una granja de portátiles puede efectivamente mostrar un dispositivo en cualquier jurisdicción. Donde la ubicación se vuelve significativa es cuando se fusiona con prueba de presencia física: confirmar que el candidato estaba físicamente presente con el dispositivo convierte una afirmación débil en una mucho más sólida. Esa fusión solo se volvió práctica el año pasado, con la disponibilidad comercial de tecnologías de acotamiento de distancia óptica para teléfonos inteligentes ordinarios.

La brecha que ningún marco cierra

No existe un marco regulatorio ampliamente adoptado que gobierne los flujos de trabajo de empleo y que defina un requisito de continuidad de sujeto entre sistemas. Esa ausencia no significa que el requisito no exista, sino que las organizaciones son actualmente responsables de cumplirlo sin orientación externa. El cumplimiento a nivel de componente no produce garantía a nivel de cadena. Una cadena de herramientas individualmente conformes no produce una garantía de contratación unificada.

Qué hacer al respecto

La pregunta inmediata para cualquier organización que gestiona una cadena de contratación para trabajadores remotos es si algún sistema en esa cadena produce una afirmación de continuidad de sujeto entre sistemas; los pasos prácticos se derivan de esa auditoría. Mapee cada sistema e identifique cada límite de confianza explícitamente. Clasifique cada control como verificador de identidad, verificador de ubicación o verificador de habilidades. Identifique qué controles, si los hay, vinculan esas afirmaciones a un único sujeto confirmado a lo largo de toda la secuencia. Y luego pregunte a cada proveedor de sistema directamente: ¿su resultado incluye una afirmación de vinculación de sujeto, o una evaluación de artefacto en un momento determinado? Si ningún sistema produce una afirmación de continuidad que persista a lo largo de la cadena, trátelo como una brecha arquitectónica que requiere una solución estructural, no un problema de configuración del proveedor. La decisión de contratación depende en última instancia de si la cadena en su conjunto produce la afirmación de vinculación de sujeto en la que se basa la decisión.

Fuentes

¿Quiere ver Polyguard en acción?

Experimente la verificación de identidad en tiempo real para la seguridad de sus comunicaciones.