La paradoja de la detección de inteligencia artificial

A medida que evolucionan las tecnologías de detección de inteligencia artificial, sirven involuntariamente como módulos de entrenamiento para generar deepfakes más engañosos.

A medida que evolucionan las tecnologías de detección de inteligencia artificial, sirven involuntariamente como módulos de entrenamiento para generar deepfakes más engañosos.

La ciberseguridad se basa fundamentalmente en identificar y neutralizar las amenazas antes de que puedan causar daño. Los sistemas robustos, como los programas antivirus y los filtros de spam, ejemplifican el éxito de un enfoque centrado en la detección en la seguridad digital. Sin embargo, en el panorama tecnológico en rápida evolución, esta dependencia de la detección está revelando limitaciones que podrían agravar inadvertidamente los problemas que pretende mitigar.

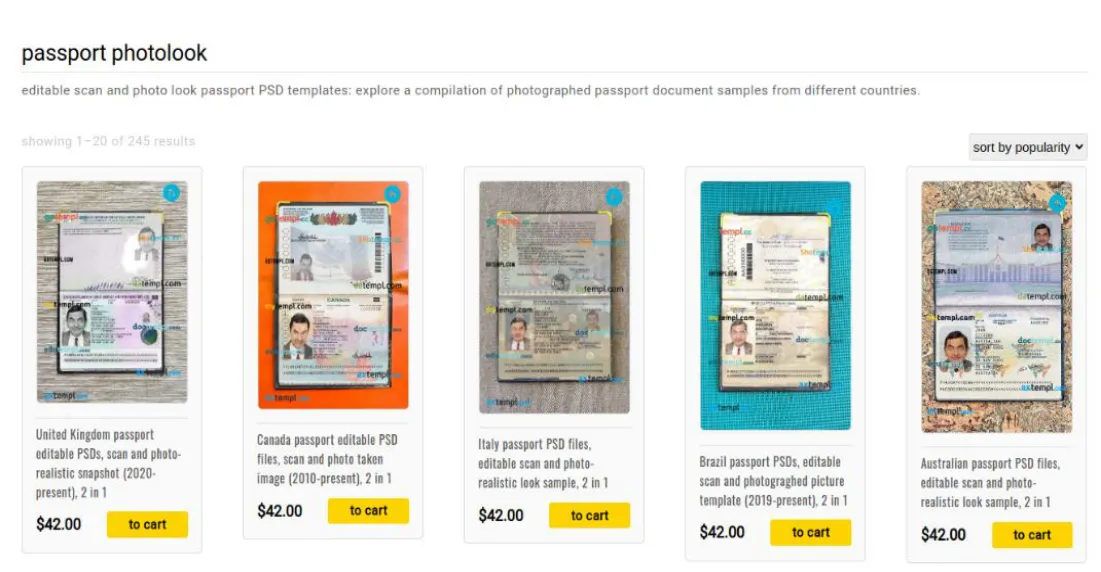

El auge de los deepfakes

Al frente de este desafío están los deepfakes: falsificaciones altamente realistas creadas mediante inteligencia artificial. En el núcleo de esta tecnología se encuentran las llamadas Redes Generativas Antagónicas (GAN, por sus siglas en inglés), que involucran dos componentes de inteligencia artificial: un generador que crea imágenes o videos, y un discriminador que intenta detectar los falsos. Con las GAN, el generador continúa generando deepfakes cada vez mejores hasta que el discriminador ya no puede identificarlos correctamente como falsos.

La paradoja de la detección explicada

Esto presenta un ciclo preocupante conocido como La Paradoja de la Detección. A medida que evolucionan las tecnologías de detección, sirven involuntariamente como módulos de entrenamiento para generar deepfakes más engañosos. Cada mejora en nuestra capacidad para detectar falsos informa y refina los algoritmos que los producen, convirtiendo nuestros avances en los avances de ellos. En última instancia, nuestros progresos en la detección no solo no logran frenar la proliferación de falsos, sino que en realidad contribuyen a su evolución, haciéndolos cada vez más difíciles de reconocer.

Las limitaciones de la detección

La eficacia de las tecnologías de detección suele malinterpretarse. No identificar un falso no confirma su autenticidad; más bien, puede significar simplemente que el sistema de detección fue superado. Esto puede generar una peligrosa sensación falsa de seguridad entre los usuarios que podrían confiar en contenido que simplemente ha evadido la detección. Si bien la detección es invaluable para las plataformas que gestionan grandes volúmenes de datos, es menos eficaz para las personas que intentan discernir la veracidad de la información digital o de las personas que encuentran.

El papel apropiado de la detección

La eficacia de las tecnologías de detección suele malinterpretarse. No identificar un falso no confirma su autenticidad; más bien, puede significar simplemente que el sistema de detección fue superado. Esto puede generar una peligrosa sensación falsa de seguridad entre los usuarios que podrían confiar en contenido que simplemente ha evadido la detección. Si bien la detección es invaluable para las plataformas que gestionan grandes volúmenes de datos, es menos eficaz para las personas que intentan discernir la veracidad de la información digital o de las personas que encuentran.

¿Quiere ver Polyguard en acción?

Experimente la verificación de identidad en tiempo real para la seguridad de sus comunicaciones.