El defecto de diseño en la verificación de documentos de identidad

La mayoría de los sistemas de verificación de identidad (IDV) fueron diseñados para detectar falsificaciones obvias: trabajos deficientes de Photoshop, fuentes incorrectas o documentos que no existen en ninguna base de datos. Ese enfoque funcionó durante un tiempo. Ya no funciona.

El problema no es que los proveedores de IDV sean incompetentes. El problema es que el modelo de amenazas ha cambiado, y la pila de verificación estándar nunca fue construida para los ataques de hoy.

El intercambio de rostros convierte identidades robadas en ofertas de empleo

Hasta hace poco, crear un documento de identidad falso convincente requería habilidades reales, equipo de impresión especializado y conocimiento detallado de las características de seguridad. La barrera de entrada hacía que la mayoría del fraude fuera detectable.

Esa barrera ha colapsado. Las herramientas de intercambio de rostros impulsadas por IA ahora hacen que el fraude documental de alta calidad sea barato y rutinario. Servicios como OnlyFake (ahora desaparecido, pero ampliamente imitado) ofrecían documentos de identidad falsos generados por IA por tan solo $15. El comprador sube una foto de su cara, selecciona un tipo de documento y país, y recibe un documento de identidad con apariencia realista con su cara en la identidad de otra persona.

Para ataques más sofisticados, los mercados de la dark web venden completos "kits de evasión KYC", un documento con intercambio de rostro junto con un video selfie deepfake coincidente, típicamente por $50 a $200. Según investigaciones de la industria, los ataques de intercambio de rostro detectados aumentaron un 704% solo en 2023.

Esto importa porque estas técnicas ya no se utilizan solo para el robo de cuentas o el fraude al consumidor. Están siendo desplegadas sistemáticamente por redes de trabajadores de TI vinculadas a Corea del Norte que solicitan puestos remotos de ingeniería, DevOps y ciberseguridad usando identidades robadas o prestadas. El objetivo es simple: obtener acceso a sistemas corporativos, exfiltrar datos y canalizar salarios de vuelta al régimen.

La economía se ha invertido. El fraude documental antes requería experiencia y capital. Ahora requiere una tarjeta de crédito y quince minutos.

Por qué fallan las defensas actuales

Cuando su proveedor de IDV ejecuta una "verificación de documentos", ¿qué están verificando exactamente?

La mayoría de los sistemas consultan bases de datos del DMV o registros gubernamentales similares. Verifican que el número de documento existe, que el nombre coincide, que el documento no ha sido reportado como robado y que no ha expirado. Algunos verifican que el diseño visual del documento coincide con la plantilla esperada para ese estado o país.

Lo que no hacen es comparar la foto en el documento con la foto en la base de datos gubernamental original. No pueden hacerlo: la mayoría de las bases de datos del DMV no exponen imágenes faciales a través de sus API de verificación.

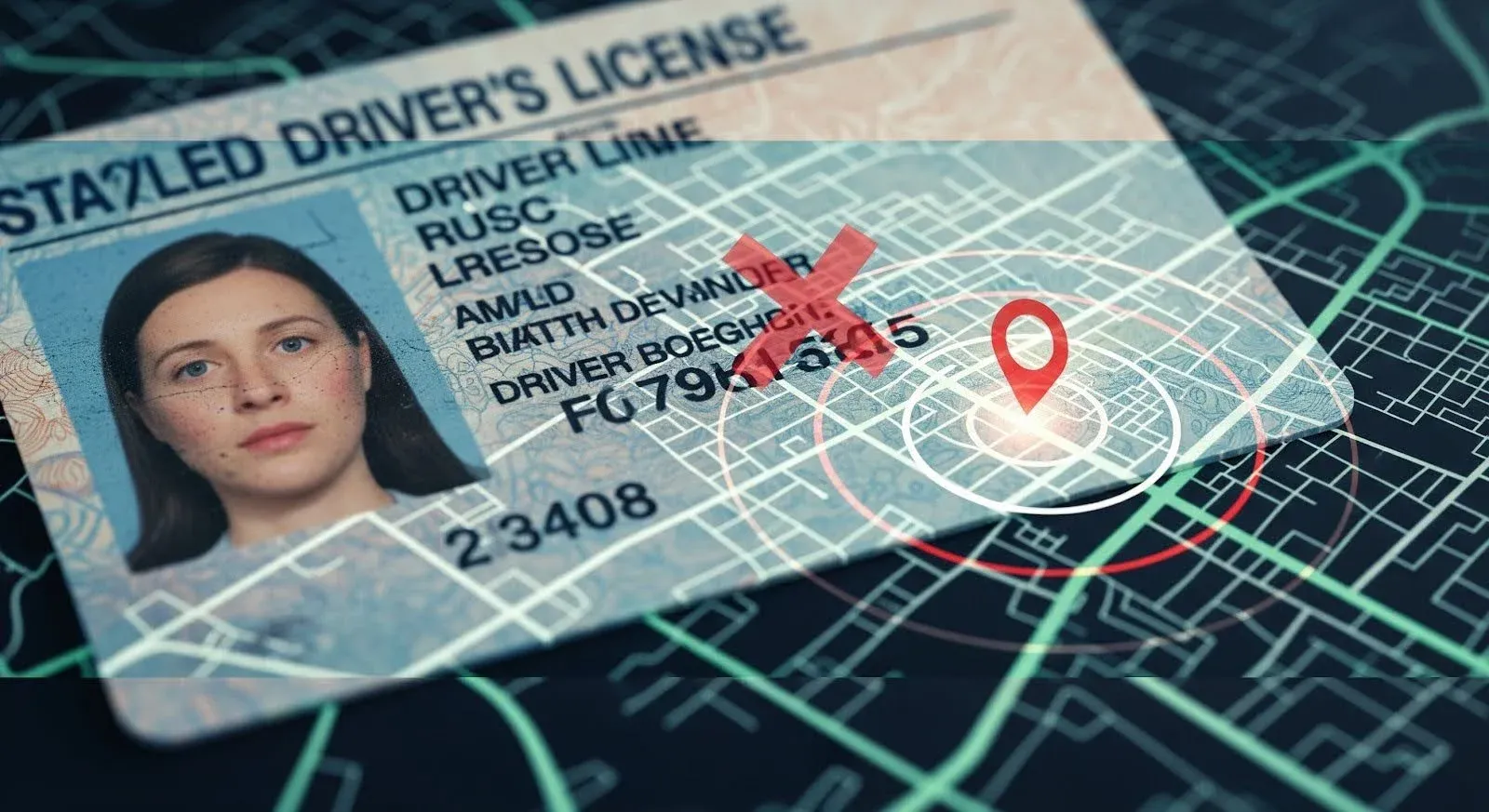

Esto crea una brecha obvia. Un documento de identidad con intercambio de rostro usa datos reales subyacentes. El número de documento es válido. El nombre coincide. La dirección se comprueba. Todo sobre el documento es auténtico excepto el rostro. Y eso es lo único que la búsqueda en la base de datos no verifica.

El documento es real. El rostro en él no lo es.

La detección de vivacidad no le salvará

Los sistemas modernos de IDV a menudo añaden "detección de vivacidad" para garantizar que una persona real está frente a la cámara.

Eso responde una pregunta: ¿Hay una persona real aquí ahora mismo? No responde la pregunta que importa: ¿Es esta la persona a quien el gobierno emitió esta identidad?

El flujo estándar de IDV se ve así:

Escanear el documento.

Capturar un selfie en vivo.

Comparar los dos rostros.

Si el documento fue modificado con el intercambio de rostro para mostrar el rostro real del atacante, no se necesita ningún deepfake. El atacante muestra su propio rostro a la cámara, coincide con el documento alterado, y la verificación pasa perfectamente.

La detección de vivacidad fue construida para detener a alguien que sostiene una foto o reproduce un video, no para detectar la manipulación del documento en sí.

Lo que realmente funciona

Dos enfoques rompen de manera confiable esta cadena de ataque:

Verificación del chip del pasaporte (NFC): el estándar de oro. Los pasaportes modernos almacenan una versión firmada digitalmente de la foto del titular en un chip integrado. Cuando se lee y valida correctamente, esto demuestra que la imagen provino del gobierno emisor y no ha sido alterada. Un intercambio de rostro no puede sobrevivir a esta verificación.

Licencia de conducir más prueba sólida del dispositivo y la ubicación. Donde los pasaportes no son prácticos, una verificación de licencia de conducir puede combinarse con atestación de dispositivo en tiempo real y validación de GPS confiable para hacer que la suplantación a gran escala sea mucho más difícil. Esto no coincide con la certeza criptográfica de un chip de pasaporte, pero garantizar que la ubicación actual del usuario coincida con el país de su documento de identidad eleva el listón más allá de lo que los simples intercambios de rostro pueden superar.

El principio común es el mismo: verificar algo que el atacante no puede fabricar, no solo algo que puede presentar.

Por qué esto importa ahora

Esto no es hipotético. Las operaciones de trabajadores de TI norcoreanos están explotando activamente estas brechas para insertar contratistas remotos en empresas legítimas usando identidades robadas o prestadas que han sido modificadas con intercambio de rostro. Una vez dentro, pueden acceder a credenciales y datos sensibles de clientes.

La pregunta incómoda para cualquier organización que depende del IDV estándar es simple: ¿su proceso ya ha sido evadido sin que usted lo sepa? Si su proveedor no puede explicar claramente cómo previene el uso de documentos con intercambio de rostro, las probabilidades son altas de que ya haya ocurrido.

Polyguard ayuda a las organizaciones a combinar verificaciones criptográficas de documentos con garantía de dispositivo y ubicación para cerrar esta brecha. Si desea verificar identidad en un mundo de intercambios de rostros, Polyguard puede ayudarle.

¿Quiere ver Polyguard en acción?

Experimente la verificación de identidad en tiempo real para la seguridad de sus comunicaciones.