Por qué los esquemas de trabajadores de TI de la DPRK tienen éxito: Operan como equipos organizados

Los programas de trabajadores de TI de Corea del Norte se enmarcan regularmente como un problema de fraude. Alguien que miente en un currículum, falsifica una videollamada o usa una VPN. Ese encuadre no capta la realidad.

Lo que los avisos del gobierno de EE. UU. de los Departamentos de Estado, del Tesoro y el FBI describen es algo mucho más estructurado: un modelo de despliegue de fuerza laboral que cuenta con respaldo estatal, está sistemáticamente organizado y está diseñado para colocar trabajadores fraudulentos dentro de empresas legítimas a escala. Estos esquemas continúan teniendo éxito no porque las empresas sean descuidadas, sino porque el modelo en sí fue construido para derrotar los controles en los que las empresas confían.

División de roles

Estos esquemas no son obra de un actor solitario. Los avisos del gobierno de EE. UU. documentan un patrón donde las responsabilidades involucradas se distribuyen entre un equipo, con cada función manejada por separado y de manera especializada. El riesgo de identidad existe antes de que se presente una solicitud y antes de que tenga lugar cualquier conversación.

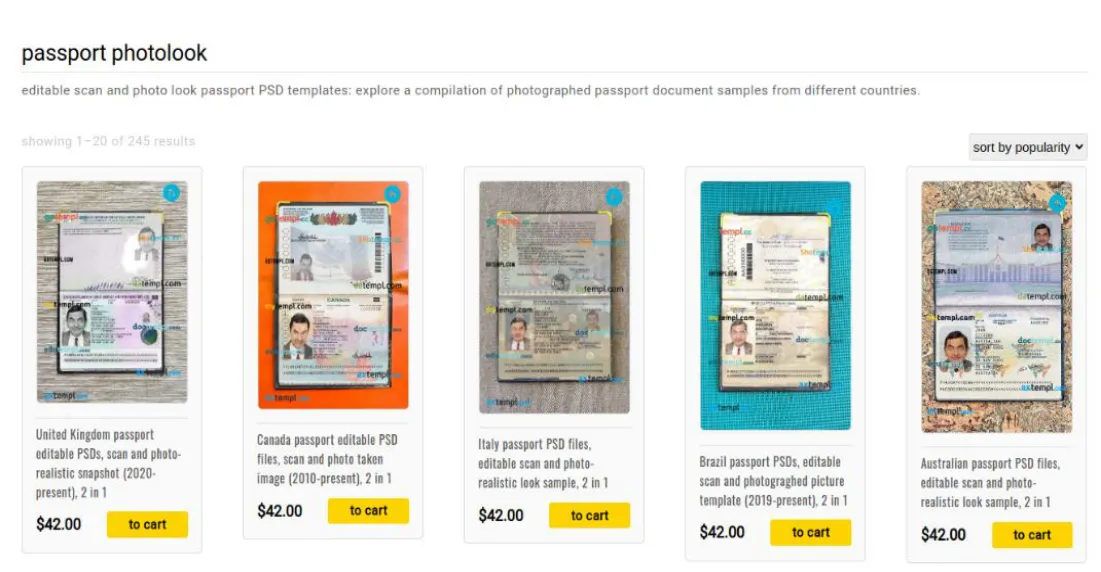

La gestión de identidad y perfiles es la base que hace al candidato creíble sobre el papel. Una parte del equipo maneja documentos falsificados, historiales laborales fabricados, identidades robadas y alias realistas para que la solicitud sobreviva el escrutinio antes de que nadie haga una pregunta.

La contratación y comunicación es lo que mantiene la credibilidad en la interacción en vivo. Cada entrevista es en última instancia una decisión de confianza de identidad en lugar de una simple evaluación de habilidades, y esta función es responsable de pasar esa prueba mientras mantiene la identidad asumida en las interacciones continuas con el cliente.

La ofuscación de acceso y conectividad garantiza que el operador real permanezca sin rastrear. Las VPN, los servidores privados virtuales, las direcciones IP de terceros países y las granjas de portátiles con dispositivos dedicados por cuenta se gestionan específicamente para mantener la verdadera ubicación e identidad del trabajador invisibles para los empleadores y las plataformas.

La intermediación de compensación y cuentas evita que el pago llegue a un beneficiario rastreable. Se utilizan cuentas proxy e intermediarios financieros de terceros para mantener la separación entre el registro de la transacción y el destinatario real.

Estas responsabilidades no son realizadas intencionalmente por el mismo individuo, lo cual es precisamente lo que hace que la verificación sea tan difícil. La persona con la que habla un gerente de contratación, la persona que entrega el trabajo y la persona que recibe el pago pueden ser todos miembros diferentes de la misma operación. El engaño no depende de que ningún participante individual sea excepcional. Depende del sistema funcionando según lo diseñado.

Escalado mediante operaciones estandarizadas

Estas operaciones no están construidas alrededor de una única colocación exitosa. Están diseñadas para funcionar continuamente en decenas de compromisos simultáneamente.

Las identidades fabricadas rotan en plataformas de trabajo independiente. La infraestructura, los canales de pago y el acceso a cuentas funcionan como recursos compartidos en lugar de activos de uno a uno. Los manuales para ganar contratos, pasar entrevistas y gestionar relaciones con clientes se desarrollan una vez y se reutilizan en todas las regiones.

La orientación federal también ha señalado que los trabajadores de TI de la DPRK frecuentemente recomiendan a trabajadores adicionales de la DPRK a empresas que ya los han contratado. Una vez establecido el acceso, la operación se expande. La contratación inicial no es el objetivo final. Es el punto de entrada.

Por qué fallan los controles de seguridad tradicionales

Los modelos de seguridad tradicionales dependen de categorías de amenazas familiares. Los esquemas de trabajadores de TI de la DPRK eluden esos supuestos operando fuera de los patrones esperados.

Sin cambio de comportamiento que detectar

Amenaza interna: asume a un empleado de confianza que luego se vuelve malicioso, con mecanismos de detección enfocados en identificar ese cambio de comportamiento.

Esquema DPRK: el engaño está presente desde la primera interacción y permanece consistente durante todo el proceso, sin dejar ningún cambio que observar y ningún momento de traición para activar alertas.

El respaldo estatal elimina las limitaciones

Estafadores individuales: suelen estar limitados por recursos, lo que limita cuánto tiempo pueden mantener una identidad falsa creíble.

Operaciones DPRK: Las operaciones respaldadas por el estado no enfrentan esas mismas limitaciones. La financiación, la infraestructura y la paciencia pueden sostenerse durante años.

El acceso fue otorgado legítimamente

Toma de cuentas: estos escenarios implican acceso no autorizado obtenido mediante explotación.

Trabajadores de TI DPRK: por el contrario, obtienen acceso que la propia organización aprobó. Los privilegios son técnicamente legítimos, aunque la identidad subyacente no lo sea.

Verificación continua

Los avisos gubernamentales han sido consistentes en una debilidad central: las prácticas de contratación tienden a depender excesivamente de la verificación de documentos en la incorporación. Una vez verificada, la identidad rara vez se revisita.

La amenaza no termina en la contratación. La relación laboral en sí es donde opera el esquema. Un trabajador que pasó todas las verificaciones el día uno sigue operando dentro de la organización meses después, con el mismo acceso y la misma confianza asumida.

La verificación continua cambia la identidad de un evento de acreditación único a un proceso de confirmación continua. En lugar de asumir que la identidad permanece válida, las organizaciones periódicamente confirman que la persona que realiza el trabajo es la persona que fue contratada. Esto cierra la brecha que dejan los controles estáticos y aborda la debilidad estructural que explotan estos esquemas.

Acciones inmediatas para las organizaciones

Auditar las políticas de trabajo remoto para detectar la dependencia excesiva en la verificación de documentos única

Introducir puntos de control de identidad más allá de la incorporación

Evaluar si las herramientas proporcionan visibilidad sobre los operadores reales de los dispositivos

Revisar si los procesos existentes detectarían cambios de identidad

Soluciones como Polyguard están diseñadas para operacionalizar la verificación continua en fuerzas de trabajo remotas sin crear fricciones para los empleados legítimos.

La operación del otro lado del proceso de contratación cuenta con respaldo estatal, es paciente y está estructuralmente organizada. Una postura de verificación diseñada para un modelo de amenazas diferente no es adecuada para esa realidad. Cerrar la brecha no es simplemente una mejora de seguridad. Es un ajuste necesario y postergado de cómo se gestiona el riesgo de contratación remota.

Fuentes: U.S. Department of State / Treasury / FBI Advisory on DPRK IT Workers (May 2022); U.S. Treasury OFAC Sanctions Action on DPRK Cyber and IT Worker Activities (May 2023)

Preguntas frecuentes

¿No detectaremos todo esto durante la incorporación?

Es poco probable. Estos esquemas están construidos para pasar la incorporación. Las identidades falsificadas o robadas se preparan antes de que comience el proceso de solicitud, lo que permite que las entrevistas y las verificaciones de antecedentes parezcan legítimas.

¿Qué tan grave es contratar a un norcoreano?

Muy grave. Incluso la contratación involuntaria puede crear consecuencias financieras significativas. Un solo incidente puede costarle a una empresa de tamaño medio decenas de millones de dólares. (Lea el desglose completo)

Hacemos verificaciones de antecedentes para todos nuestros empleados. ¿No nos mantiene eso seguros?

Las verificaciones de antecedentes verifican la identidad, no la persona. Si la identidad es robada y legítima, regresa limpia. (Lea más sobre por qué esto falla)

Si los intercambios de rostros pueden pasar por la verificación de identidad, ¿cómo podemos verificar quién es alguien realmente?

El escaneo NFC del pasaporte es el estándar de oro. Donde eso no sea posible, una licencia de conducir combinada con atestación de dispositivo y ubicación GPS eleva considerablemente el listón. (Lea más sobre los ataques de intercambio de rostros)

Creo que puede que ya tengamos a un norcoreano en nuestro equipo. ¿Qué debemos hacer?

Estos esquemas están diseñados para parecer legítimos bajo controles estándar. La respuesta práctica es introducir verificación continua para que la confianza de identidad se evalúe con el tiempo en lugar de asumirse desde la incorporación.

¿Qué hay de la detección de deepfakes? ¿Podemos usarla en nuestras entrevistas de video?

Las herramientas de detección de deepfakes se pueden usar en entrevistas de video, pero la efectividad varía y no deben tratarse como un control de identidad principal. Algunos enfoques pueden requerir analizar o grabar llamadas, lo que las organizaciones deben evaluar frente a sus propias políticas de privacidad y riesgo.

¿Qué pasa si el candidato dice que su video no funciona?

Eso es una señal de alerta. La orientación gubernamental señala que los trabajadores de TI de la DPRK frecuentemente evitan el video en vivo. Si no se puede verificar la identidad, no se debe otorgar el acceso.

¿Qué pasa si el candidato dice que no tiene pasaporte?

No es un problema. Polyguard admite más de 12.000 documentos de identidad emitidos por el gobierno, incluyendo licencias de conducir, combinados con capas adicionales de verificación.

¿Los candidatos tienen que comprar su aplicación?

No. Es gratuita para que los candidatos la descarguen y usen.

¿Quiere ver Polyguard en acción?

Experimente la verificación de identidad en tiempo real para la seguridad de sus comunicaciones.