DeepPhishing: साइबर अपराध में नया हथियार

पिछले एक साल में फ़िशिंग हमले 3,000% बढ़े हैं, और यह वैश्विक स्तर पर बढ़ती साइबर अपराध हानियों का एक प्रमुख चालक हैं।

पिछले एक साल में फ़िशिंग हमले 3,000% बढ़े हैं, और यह वैश्विक स्तर पर बढ़ती साइबर अपराध हानियों का एक प्रमुख चालक हैं।

वैश्विक वायर ट्रांसफर प्रणाली प्रतिदिन लगभग 4.5 करोड़ संदेशों को संसाधित करती है, जो $10 ट्रिलियन डॉलर से अधिक स्थानांतरित करती है। अन्य धन हस्तांतरण तंत्रों के साथ मिलकर, जिसमें क्रिप्टो-करेंसी भुगतान, ACH, और देश-विशिष्ट प्लेटफॉर्म शामिल हैं, यह देखना आसान है कि वित्तीय लेनदेन पर फ़िशिंग हमले दुनिया के सबसे बड़े और सबसे तेज़ी से बढ़ते आपराधिक उद्यमों में से एक कैसे हैं। रियल-टाइम ऑडियो और वीडियो Deepfakes का उपयोग (जिसे हम DeepPhishing कह रहे हैं) इस खतरे में एक नाटकीय वृद्धि का प्रतिनिधित्व करता है, जिसके लिए अधिकांश वित्तीय पेशेवर तैयार नहीं हैं।

इस साल फरवरी में, Interpol ने घोषणा की कि ब्रिटिश डिज़ाइन फर्म Arup के हांगकांग कार्यालय $25.6 मिलियन डॉलर के DeepPhishing हमले के शिकार हुए। ये हमले पिछले एक साल में 3,000% बढ़े हैं, और वैश्विक स्तर पर बढ़ती साइबर अपराध हानियों का एक प्रमुख चालक हैं। और Arup हमला AI-संचालित वित्तीय धोखाधड़ी के नए नियम-पुस्तिका का एक पाठ्यपुस्तक उदाहरण है।

नई नियम-पुस्तिका

धोखाधड़ी वित्त से भी पुरानी है। हाल के वर्षों में, "Business Email Compromise" (BEC) की श्रेणी तेजी से एक गलत नाम बन गई है, क्योंकि हमलावर ईमेल फ़िशिंग से SMS, iMessage या WhatsApp पर टेक्स्ट मैसेजिंग की ओर बढ़ गए हैं। अब, generative AI तकनीकों की मदद से, वे इसे यथार्थवादी ऑडियो और वीडियो नकल के साथ जोड़ रहे हैं। ये हमले आंतरिक टीम के सदस्यों (जैसे CFO या CEO), बैंकिंग साझेदारों, बाहरी वित्तीय सलाहकारों, यहाँ तक कि विक्रेताओं और ग्राहकों की नकल कर सकते हैं।

यह वृद्धि उससे कहीं अधिक खतरनाक है जितनी दिख सकती है। हम दशकों से ईमेल से जूझ रहे हैं, और हमारे पास एंटरप्राइज सुरक्षा उपकरण उपलब्ध हैं; Direct messaging प्रत्यक्ष और व्यक्तिगत है, और क्योंकि अधिकांश संगठनों ने स्मार्टफोन के लिए "bring-your-own-device" दृष्टिकोण अपनाया है, हमारे पास इससे बचाने के लिए बहुत कम उपकरण हैं। लेकिन बड़े जोखिम ऑडियो और वीडियो में हैं।

ऑडियो स्वाभाविक रूप से प्रेरक है क्योंकि यह पहचान को ट्रिगर करता है, जो एक limbic प्रतिक्रिया है, न कि संज्ञानात्मक: हमारा तंत्रिका तंत्र किसी की आवाज़ की परिचितता पर प्रतिक्रिया करता है इससे पहले कि हमें महत्वपूर्ण संकायों को शामिल करने का कोई अवसर मिले। और विश्वसनीयता का हमारा दृश्य मूल्यांकन सबसे तेज़ प्रक्रिया है — विश्वसनीयता का अचेतन मूल्यांकन एक सेकंड के एक छोटे अंश में होता है, और हमारे निर्णय लेने को दृढ़ता से प्रभावित करता है।

"(1) लोग विश्वसनीय रूप से deepfakes का पता नहीं लगा सकते और (2) न तो जागरूकता बढ़ाना और न ही वित्तीय प्रोत्साहन देना उनकी पहचान सटीकता में सुधार करता है।"

भेद्यता बढ़ रही है

वैश्विक महामारी और स्मार्टफोन के सफल प्रसार के कारण, अब हम दुनिया के हर कोने में Zoom द्वारा पहुँचे जा सकते हैं। इसने एक ऐसी संस्कृति को जन्म दिया है जो वित्तीय विवेक की सामान्य प्रक्रियाओं और समयसीमाओं में "अपवाद" की माँग करती है: छुट्टियाँ, हाइब्रिड कार्य, कर्मचारी टर्नओवर और एक नई पीढ़ी के managers जिनकी डिजिटल-प्रथम मानसिकता है, ने तेज़-बदलाव, एक-बंद लेनदेन की अपेक्षाएँ बढ़ा दी हैं।

सोशल मीडिया स्क्रैपिंग, बड़े पैमाने पर डेटा उल्लंघन और पहचान की चोरी में व्यवस्थित वृद्धि के साथ, हमलावरों के पास उच्च-विश्वसनीयता वाले ईमेल और टेक्स्ट संदेश तैयार करने के लिए सभी डेटा हैं। AI का उपयोग करके, ये हमले पूरी तरह से स्वचालित हैं। लेकिन सबसे महत्वपूर्ण, ईमेल का काम बहुत सरल हो गया है: हमलावरों को आपको ईमेल में एक धोखाधड़ी वाले लेनदेन को मंजूरी देने की ज़रूरत नहीं है; उन्हें बस आपको फ़ोन या वीडियो कॉल के लिए सहमत करने की ज़रूरत है।

हमले बढ़ रहे हैं

रियल-टाइम वीडियो और ऑडियो नकल तैयार करने के लिए उपयोग किए जाने वाले उपकरण 2019 से उपलब्ध हैं। लेकिन पहले उनका उपयोग करना कठिन था, जिसमें कस्टम सॉफ्टवेयर विकास कौशल, विशेष उपकरण और कंप्यूटिंग संसाधनों की महंगी मात्रा की आवश्यकता थी। इससे भी महत्वपूर्ण, प्रत्येक हमले को तैयार करने में सप्ताह या महीने लगते थे, इसलिए लक्ष्यों का व्यक्तिगत रूप से चयन किया जाता था।

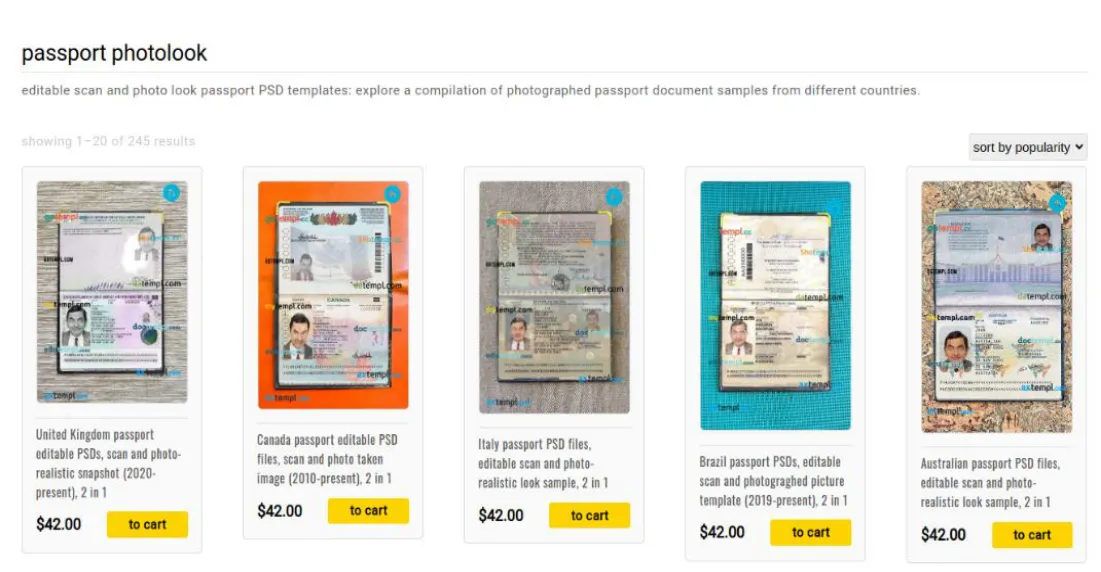

अब ये हमले तेज़, आसान और सस्ते हैं। जैसे-जैसे पहुँच की बाधाएँ दूर हो रही हैं, इस बाज़ार में प्रवेश कर सकने वाली आपराधिक टीमों की संख्या बढ़ रही है। यदि यह पर्याप्त नहीं था, तो यहाँ एक और चालक है: AI-संचालित अनुवाद अब त्रुटिहीन है; हमलावरों को अब अपने लक्ष्यों की भाषा पर कोई पकड़ रखने की ज़रूरत नहीं है।

हम खुद को बचाने के लिए गलत काम कर रहे हैं

युद्ध की प्रत्येक पीढ़ी पिछली पीढ़ी पर हमले और बचाव दोनों में सुधार से चरित्रित रही है। लेकिन कुछ सुधार वृद्धिशील रहे हैं, और अन्य विघटनकारी: जैसे-जैसे तीर तेज़ होते गए, कवच मजबूत होता गया। लेकिन धनुष से पिस्टल की ओर बदलाव के साथ, कवच पहनना अब पर्याप्त नहीं था। फ़िशिंग के खिलाफ हमारा बचाव हमेशा शिक्षा और सतर्कता रहा है — प्रेषक की दोबारा जाँच करें, और कोई भी लिंक तब तक क्लिक न करें जब तक आप URL को पहचान न लें। DeepPhishing के साथ, प्रशिक्षण अब काम नहीं करता: किसी को भी deepfakes को पहचानने के लिए प्रशिक्षित नहीं किया जा सकता।

Polyguard को क्रियान्वित देखना चाहते हैं?

अपनी संचार सुरक्षा के लिए रीयल-टाइम पहचान सत्यापन का अनुभव करें।